Według raportu Kaspersky Lab ICS Cert około 40% komputerów i innych urządzeń stosowanych w przemysłowych systemach sterowania i kontroli (ICS) miało kontakt ze złośliwym oprogramowaniem lub było poddanych było cyberatakom. Firma przedstawiła raport za drugą połowę 2016 roku, z którego wynika, że głównymi źródłami zagrożeń są: Internet, w tym wiadomości e-mail, oraz przenośne pamięci masowe.

Zobacz aktualizację z 27 czerwca

Wraz z tym jak sieci korporacyjne (biznesowe) są coraz lepiej chronione, hakerzy wyszukują cele swojej działalności wśród przedsiębiorstw przemysłowych. Wykorzystując luki w sieciach i oprogramowaniu, mogą oni kraść informacje związane z procesami produkcyjnymi, a nawet powodować zatrzymania produkcji – stwierdzają w raporcie przedstawiciele firmy Kaspersky.

W drugiej połowie 2016 roku pobieranie złośliwego oprogramowania i dostęp do stron sieciowych wyłudzających informacje (phishing) zostały zablokowane na ponad 22% komputerów przemysłowych. Oznacza to, że jeden na pięć komputerów przemysłowych wystawiony był na niebezpieczeństwo infekcji przez Internet przynajmniej jeden raz.

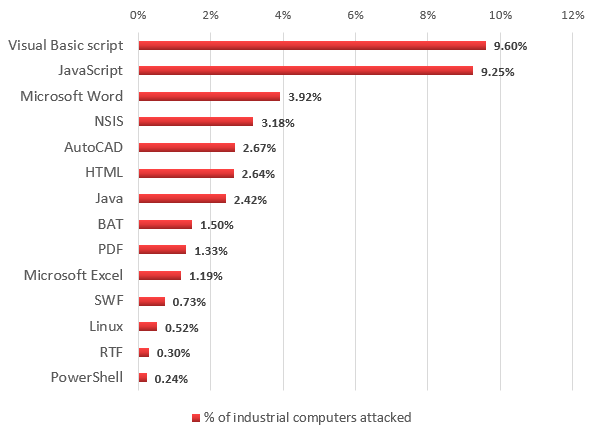

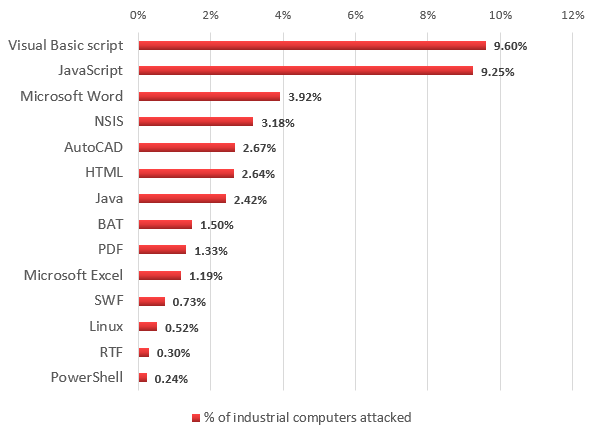

Zgodnie z wynikami badań około 11% komputerów z zainstalowanym oprogramowaniem sterowania i kontroli (lub podłączonych do systemów z tego typu oprogramowaniem) było narażonych na wpływ złośliwego oprogramowania podczas podłączania do nich przenośnych pamięci masowych. Z kolei złośliwe załączniki do wiadomości e-mail i skrypty osadzone w tego typu wiadomościach zostały zablokowane na 8% systemów. W większości przypadków atakujący korzystają z phishingu (podszywanie się pod inną osobę lub instytucję w celu wyłudzenia określonych informacji). Złośliwe oprogramowanie rozpowszechniane było najczęściej w formie plików w formatach DOC oraz PDF.

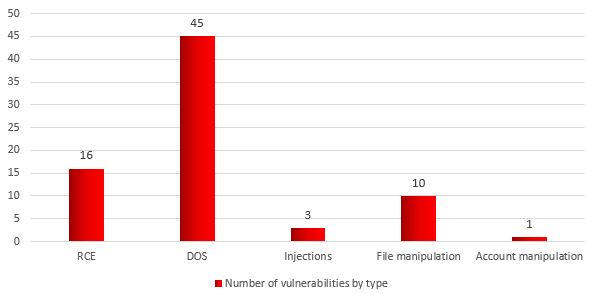

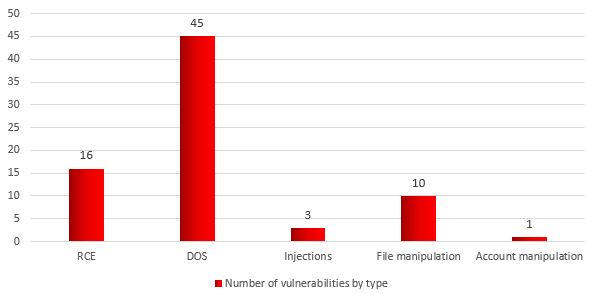

Skrótowy opis zagrożeń wymienionych na powyższym wykresie:

- RCE (Remote Code Execution) – zdalne wykonanie dowolnego kodu w systemie docelowym

- DOS (Denial of Service) – blokada usług; atak mający na celu uniemożliwienie działania systemu lub sieci

- Code Injections – grupa ataków typu SQL injections oraz XML injections – polegają na wykonywaniu operacji (np. zapis i odczyt danych) w bazach danych bez autoryzacji

- File manipulations – manipulowanie plikami (tworzenie, usuwanie, przenoszenie); w pewnych warunkach wykorzystywane do tego luki umożliwiają też przeprowadzenie ataków RCE

- User access account manipulation – zmiany dotyczące kont użytkowników

Zagrożenia są nie tylko na zewnątrz

Komputery stacjonarne operatorów przemysłowych systemów sterowania oraz innych inżynierów ich obsługujących zazwyczaj nie mają bezpośredniego dostępu do Internetu. Są jednak inni użytkownicy – administratorzy systemów i sieci, programiści, integratorzy systemów automatyki, a także kontrahenci z innych firm, którzy mają równoczesny dostęp do Internetu i systemów sterowania. Ich komputery mogą łączyć się swobodnie z Internetem, ponieważ nie są związane z siecią przemysłową.

Zgodnie z badaniami firmy Kaspersky Lab złośliwe oprogramowanie, takie jak spyware, keyloggery, backdoor, złośliwe oprogramowanie finansowe oraz ransomware może sparaliżować kontrolę firmy nad systemem sterowania lub być wykorzystane do przeprowadzenia dalszego ataku. W tym ostatnim wykorzystywane są funkcje wbudowane, które zapewniają możliwości zdalnego sterowania systemem.

Nasza analiza pokazuje, że izolowanie sieci firmowych od Internetu nie jest już wystarczające. Wzrost liczby cyber-zagrożeń w obszarze infrastrukturze krytycznej wskazuje, że systemy sterowania i kontroli należy odpowiednio zabezpieczać przed złośliwym oprogramowaniem zarówno od zewnątrz, jak i wewnątrz. Warto również zauważyć, że według naszych obserwacji ataki niemal zawsze zaczynają się od najsłabszego ogniwa systemów – ludzi

Evgeny Goncharow, firma Kaspersky

Istotne trendy

W sprawozdaniu stwierdzono również że:

- jeden na cztery atakowane ataki wykryte w zeszłym roku dotyczył systemów przemysłowych,

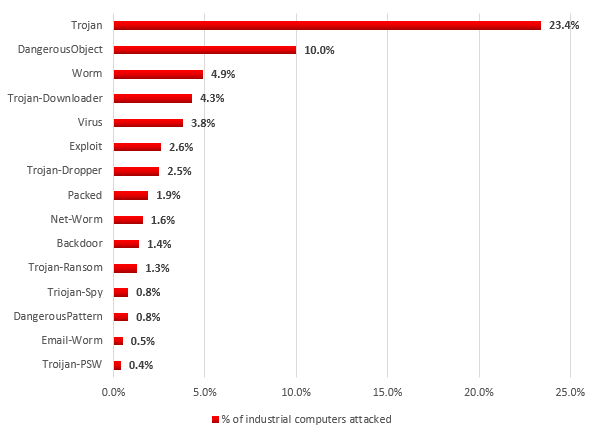

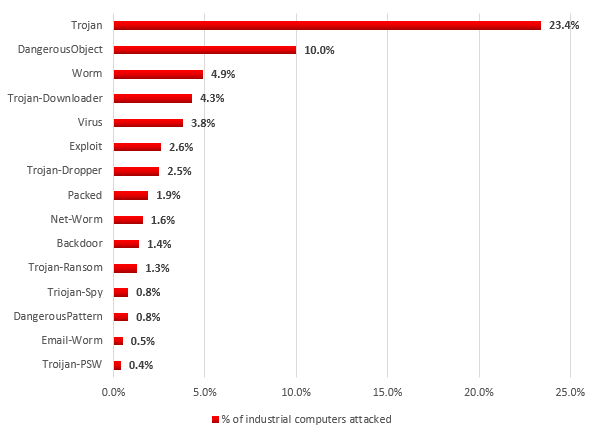

- w 2016 roku w systemach automatyki przemysłowej i sterowania znaleziono około 20 tysięcy różnych próbek, które należały do ponad 2 tys. rodzin złośliwego oprogramowania,

- odkryto 75 luk, z czego 58 zostało uznanych zostało za luki o znaczeniu krytycznym.

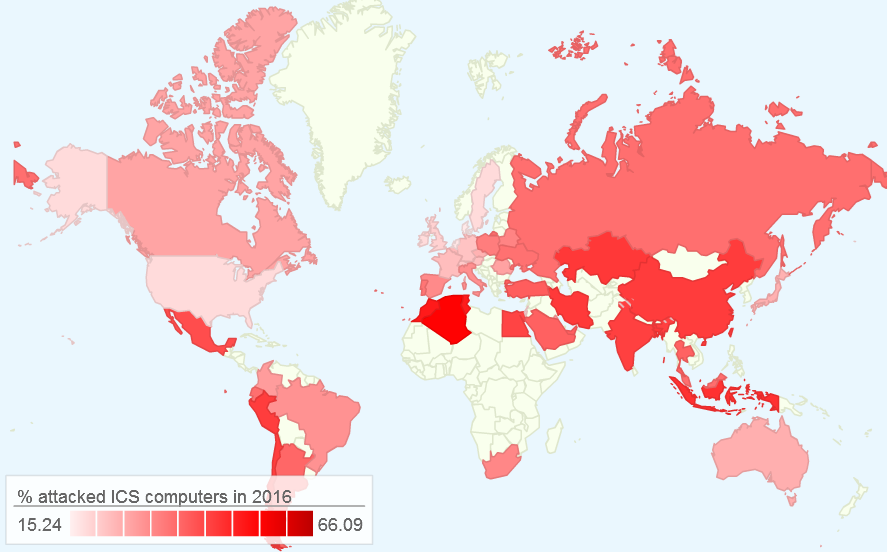

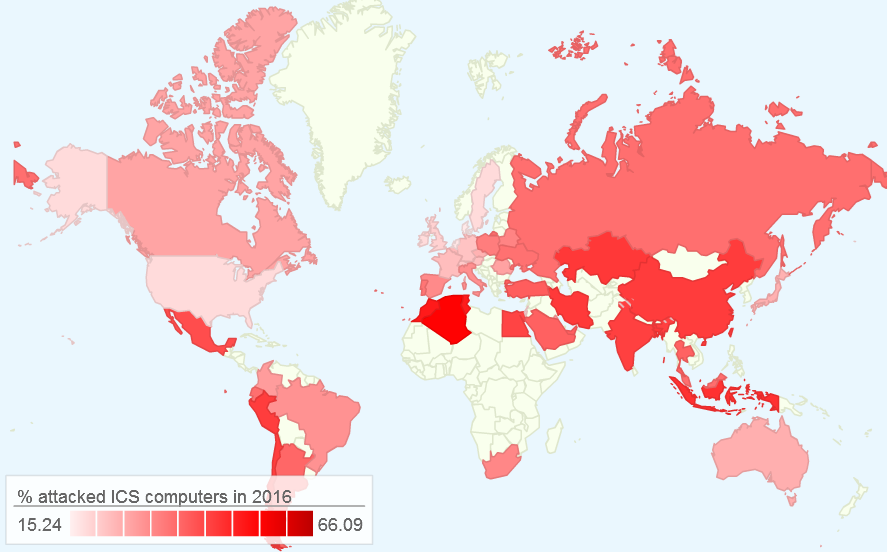

Najwięcej ataków na przemysłowe systemy komputerowe miało miejsce w Wietnamie i Algierii (ponad 65%) oraz Maroku (60%); w Europie nie jest najgorzej, choć różni się to w zależności od regionu.

Badania przeprowadzone przez Kaspersky Lab ICS CERT wskazują również szereg dodatkowych trendów w zakresie rozwoju bezpieczeństwa przemysłowego przedsiębiorstw:

- Można obserwować ciągły wzrost liczby komputerów przemysłowych podlegających atakom w czasie.

- Obszary cyber-zagrożeń dla systemów przemysłowych jest coraz bardziej zbliżony do tego, które dotyczy sieci korporacyjnych. Sprzyja temu coraz większa integracji obydwu obszarów przy użyciu podobnego zestawu technologii i rozwiązań architektonicznych, a także poprzez podobieństwo scenariuszy użytkowania. Tendencja ta nie ulegnie zmianie.

Jak chronić systemy sterowania?

Porady od Kaspersky Lab w celu ochrony systemów sterowania i kontroli:

- przeprowadzanie ocen bezpieczeństwa w celu zidentyfikowania i usunięcia luk w zabezpieczeniach,

- zażądanie wsparcia od dostawców technologii,

- zapewnienie ochrony wewnątrz i na zewnątrz systemów,

- ocena zaawansowanych metod ochrony,

- szkolenie personelu.

Informacje o badaniu

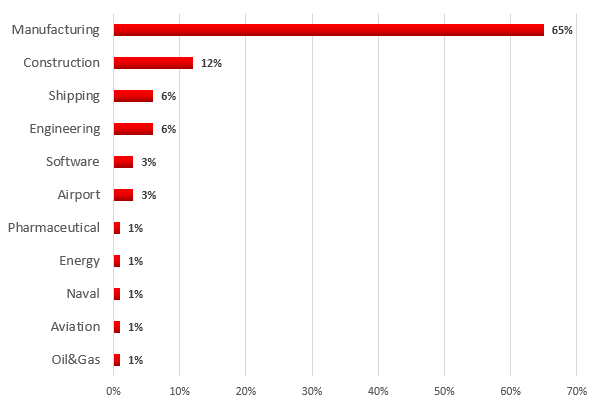

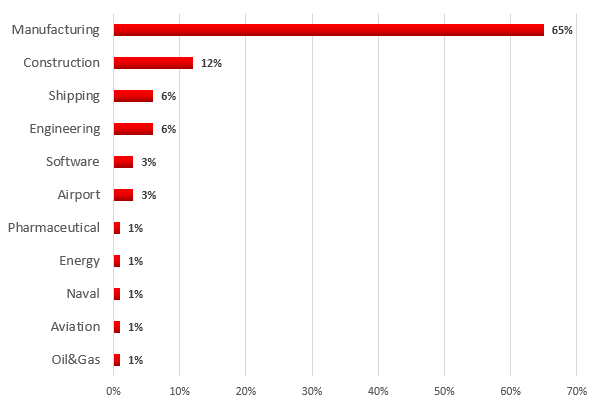

Opisywane badanie dotyczy drugiej połowy 2016 i zostało opublikowane w marcu 2017. Główną z reprezentowanych branż jest przemysł produkcyjny

Statystyki dotyczą komputerów z systemem Windows, które wykonują jedną lub więcej funkcji:

- Serwery SCADA,

- Serwery Historian,

- Bramy danych (OPC),

- Stacjonarne stanowiska inżyniera i operatora,

- Stanowiska dla inżynierów mobilnych i operatorów,

- Human Machine Interface (HMI).

Grupa obejmuje również komputery zewnętrznych wykonawców stron trzecich, dostawców SCADA i integratorów systemów, a także wewnętrznych administratorów SCADA.

To nie wszystko!

Cały raport dostępny jest tutaj.

Bieżące informacje znaleźć na stronie Kaspersky LAB ICS CERT

> Aktualizacja: 27 czerwca 2017 <

(Nie) ostatni atak WannaCry

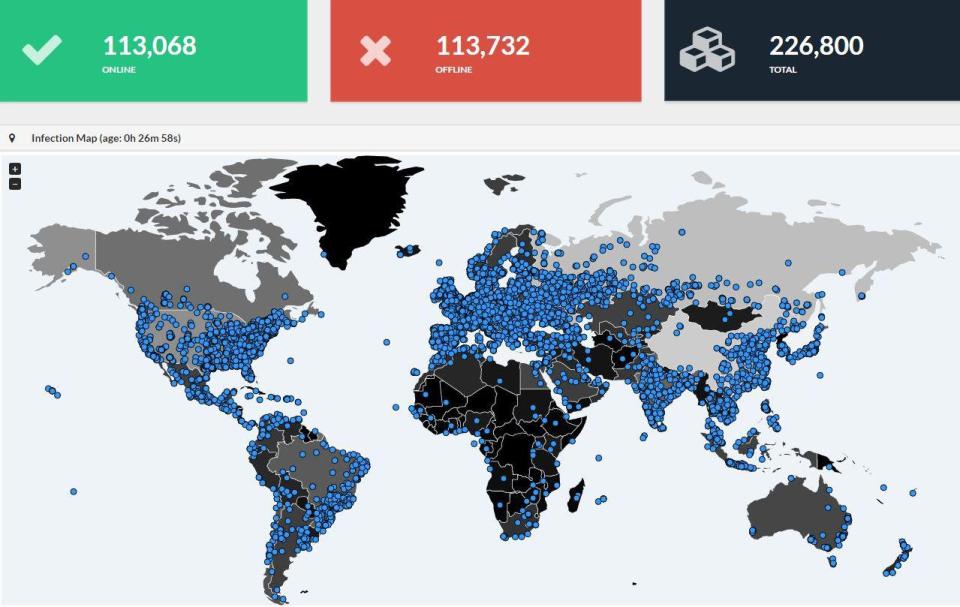

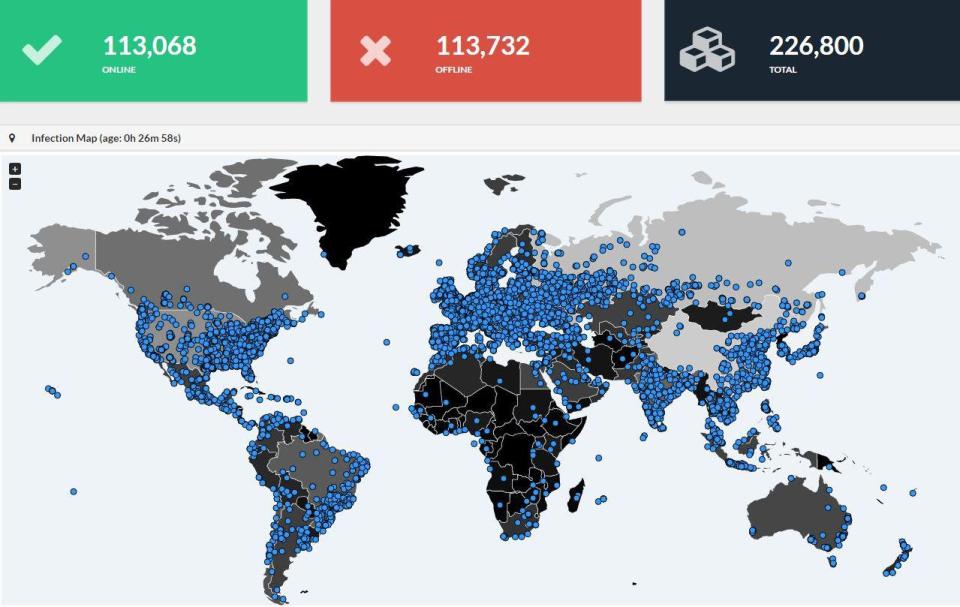

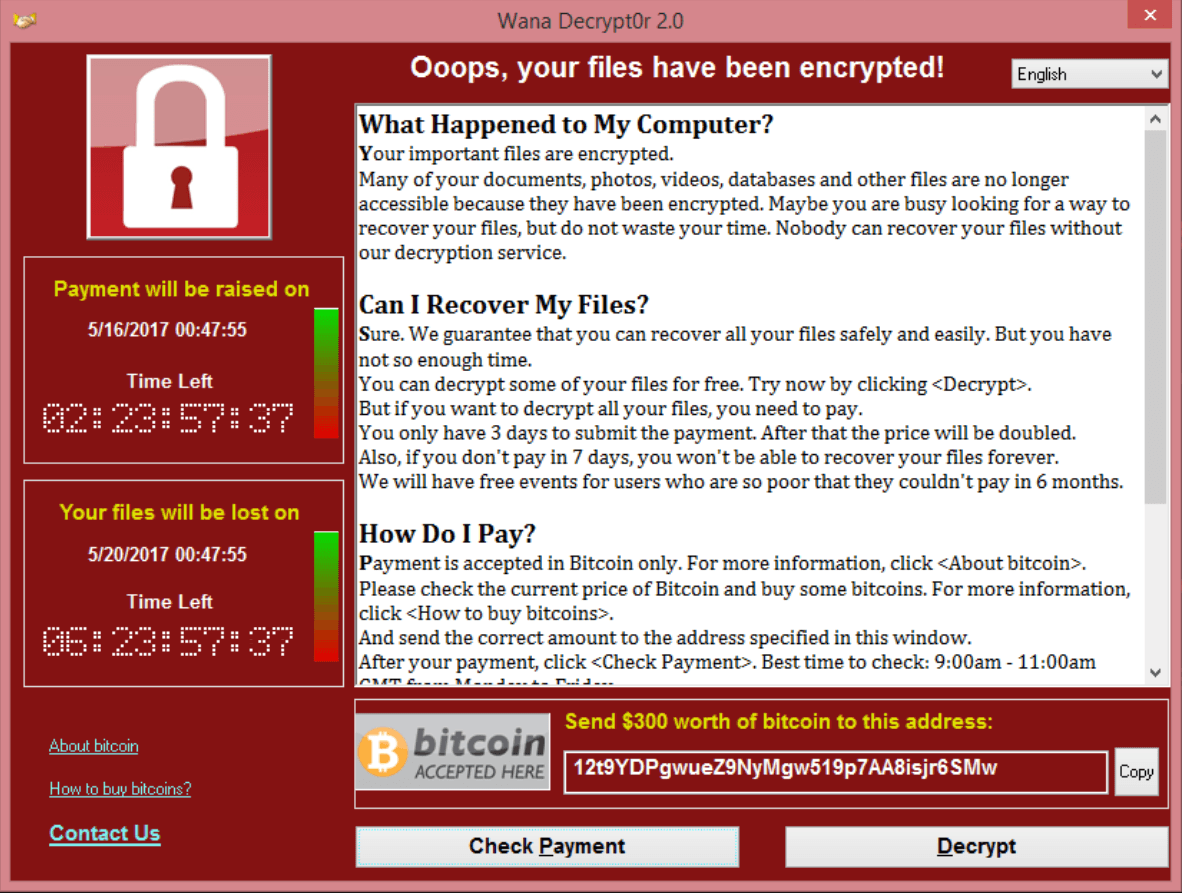

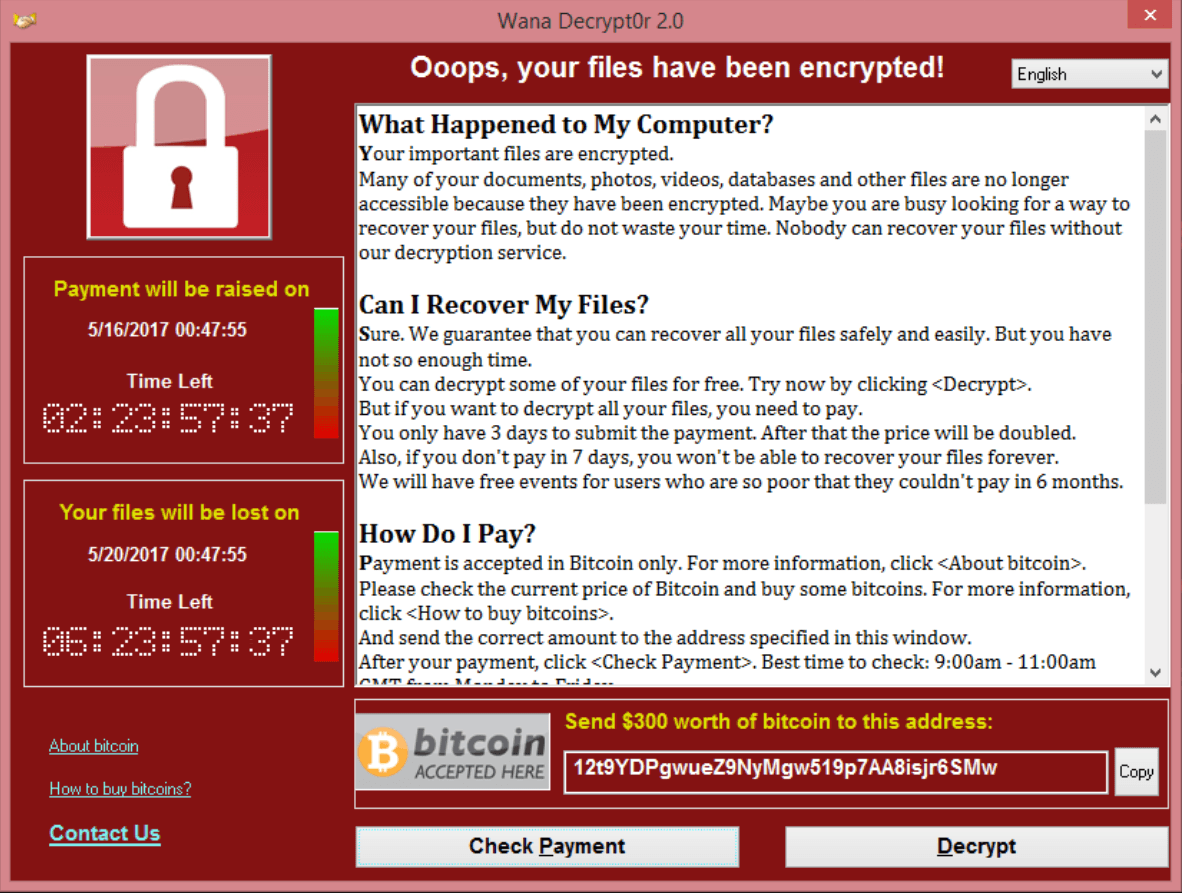

W maju miał miejsce globalny atak oprogramowania WannaCry, które w ciągu 48 godzin od wykrycia zainfekowało ponad 230 tys. komputerów. Jest to połączenie robaka, który instaluje szkodliwy moduł (rootkit), oraz oprogramowania ransomware, czyli szyfrującego dane ofiary.

Użytkownikowi zainfekowanego komputera wyświetlany jest komunikat o konieczności zapłaty równowartości 300 dolarów w walucie Bitcoin (wartość okupu za odszyfrowanie danych z czasem rosła).

Zatrzymana produkcja w zakładzie firmy Honda

Chociaż wydawać się mogło, że po wydaniu przez Microsoft aktualizacji systemów Windows problem nie powinien już istnieć, WannaCry przypomniał kilka dni temu o swoim istnieniu, powodując realne straty produkcyjne w firmie Honda Motors. Z powodu ataku unieruchomione zostały systemy produkcyjne w zakładzie w Sayama, który znajjduje się na północ od Tokio.

Długa lista zaatakowanych firm

Wymienione dwa przypadki można dopisać do długiej listy obiektów i organizacji, które padły celem omawianego oprogramowania. WannaCry wyeliminował działanie części systemów ochrony zdrowia i ratownictwa w Wielkiej Brytanii, fragmentu infrastruktury hiszpańskiego operatora Telefónica, systemów chińskich linii lotniczych Hainan, a nawet komputerów w rosyjskim MSW. Do innych firm, które odczuły skutki szkodliwego oprogramowania należą m.in.: Iberdrola, Gas Natural, FedEx, Renault, Hitachi, Nissan, CJ CGV (Korea Południowa) oraz Telecom (Portugalia).

![WIW2023 – więcej wydarzeń targowych [zdjęcia, filmy]](https://przemysl-40.pl/wp-content/uploads/tytulowe-5-218x150.jpg)

![Warsaw Industry Week 2023 [dużo zdjęć, komentarze]](https://przemysl-40.pl/wp-content/uploads/WIW-218x150.jpg)